Los certificados de Arranque Seguro de Windows están llegando al final de su vida útil y expirarán en junio de 2026. Microsoft lleva meses preparando un recambio que ha coordinado con los fabricantes de computadoras, los de placas base y los proveedores de firmware responsables de la Interfaz de Firmware Extensible Unificada o UEFI.

La semana pasada, Microsoft actualizó la aplicación ‘Seguridad de Windows’ para añadir un indicador de estado que será de ayuda para comprobar la instalación de los nuevos certificados y resolver los problemas que presenten. Aunque la mayoría de equipos nuevos deberían recibirlos sin intervención del usuario en los dispositivos que tengan activadas las actualizaciones automáticas en Windows Update, hay otros casos que necesitarán previamente actualizaciones de las BIOS y otros requisitos previos que conviene conocer para contrarrestar errores críticos que también se han reportado.

La importancia de los certificados de Arranque Seguro de Windows

Microsoft propuso este sistema de arranque seguro de Windows hace quince años cuando las placas base de nueva generación estrenaron el firmware UEFI para reemplazar a las viejas BIOS. Hubo una gran polémica en sus inicios porque este Secure Boot impedía instalar sistemas alternativos a Windows como GNU/Linux. Microsoft fue acusado de impulsar esta función no ya por seguridad, sino por motivos comerciales. Sin embargo, colaboró posteriormente con la Fundación Linux para liberar un Secure Boot System oficial de Microsoft para Linux que permitía instalar cualquier distribución.

Además, se permitió que los fabricantes de placas base incluyeran una opción para desactivarlo. Sin embargo, su uso ha sido cuasi imperativo en sistemas Windows y definitivamente, obligatorio para Windows 11 en uno de los cambios controvertidos en requisitos de hardware que ha traído el último sistema de Microsoft.

Más allá de todo ello, hay que decir que el arranque seguro es una función de seguridad clave que impide la ejecución de software malicioso durante el inicio del sistema. Conviene recordar aquí que hay especímenes maliciosos que se cargan en la memoria antes del arranque del sistema y antes del inicio del antivirus instalado, por lo que éste no es capaz de detectarlo o eliminarlo y de ahí su peligrosidad.

Para funcionar de manera efectiva, este sistema de seguridad debe garantizar que solo los gestores de arranque de confianza puedan cargarse en equipos con firmware UEFI y de esta manera solo se ejecute software confiable y firmado digitalmente. Esto se logra comparando la firma digital del software con un conjunto de certificados digitales de confianza almacenados en el firmware del dispositivo.

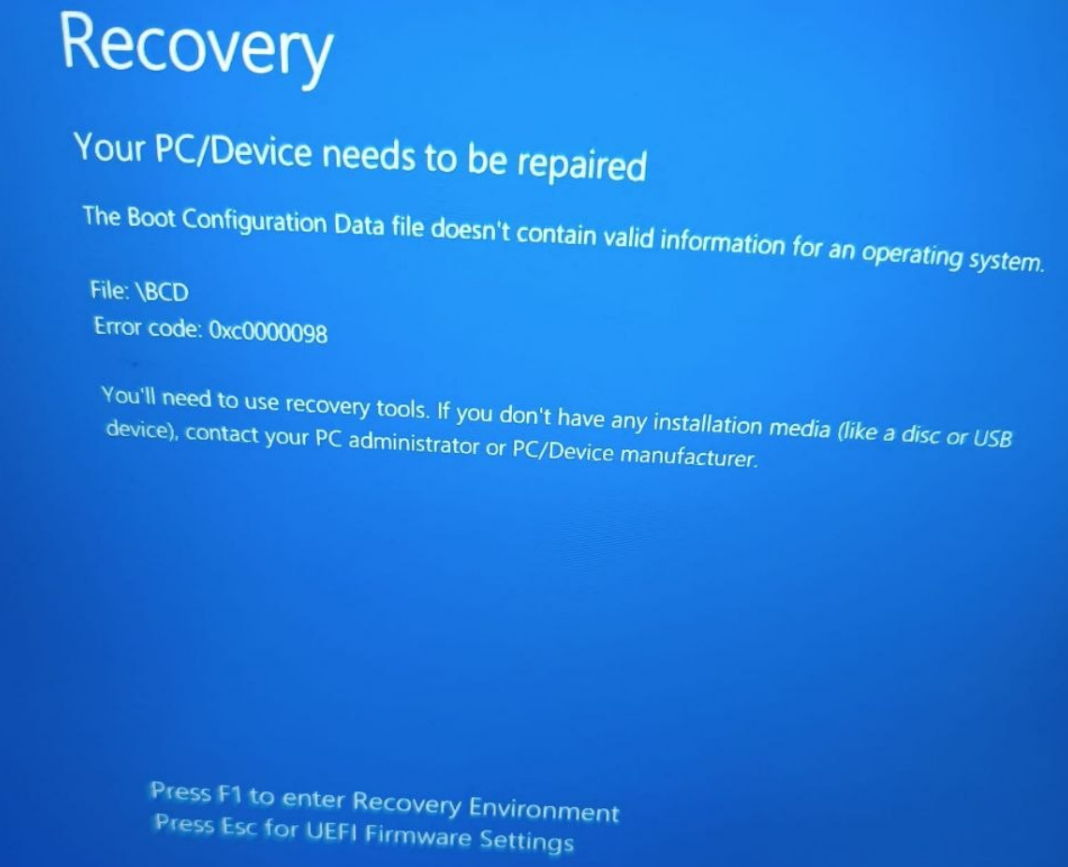

Los certificados originales introducidos en 2011 están llegando al final de su vida útil programada para quince años y expirarán en junio de 2026. A partir de ahí, e incluso aunque el equipo arranque, los sistemas no actualizados quedarán en un modo de seguridad degradado, que limita su capacidad para recibir futuras protecciones a nivel de inicio o simplemente puede haber software o hardware que no puede ejecutarse. O incluso el equipo no arranque por ese motivo y produzca bloqueos como el siguiente que han sufrido ya algunos equipos.

A quién afecta el final de los certificados

Los certificados de Arranque Seguro de Windows afectan a todas las versiones actualmente activas, desde Windows Server a las versiones cliente para empresas, consumidores y sector educativo. Se incluyen máquinas con Windows 11 y también las gobernadas por Windows 10, pero en este caso la actualización solo podrá realizarse en sistemas que hayan activado el programa de seguridad extendida (ESU).

Microsoft comenzó hace unos meses a emitir los nuevos certificados y alertó de la situación pensando especialmente en las máquinas administradas por organizaciones que necesitarán acciones adicionales por los administradores de TI. Algunos sistemas especializados, como servidores o dispositivos IoT, pueden seguir procesos de actualización diferentes y deben evaluarse como parte de la planificación de la implementación.

En escenarios donde los dispositivos no pueden validarse con confianza a través de este enfoque, las organizaciones deben planificar la implementación y el monitoreo de los nuevos certificados utilizando el manual del administrador de TI y sus herramientas de administración existentes.